Du wirst dich schämen, wenn du vom tatsächlichen Passwort der Louvre‑Videoüberwachung hörst

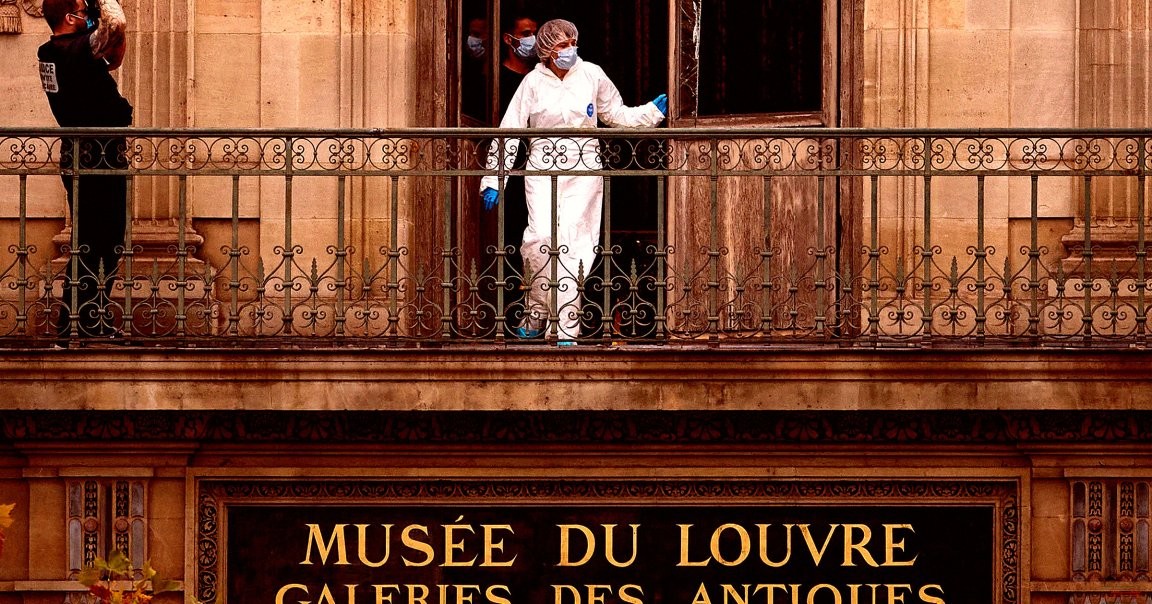

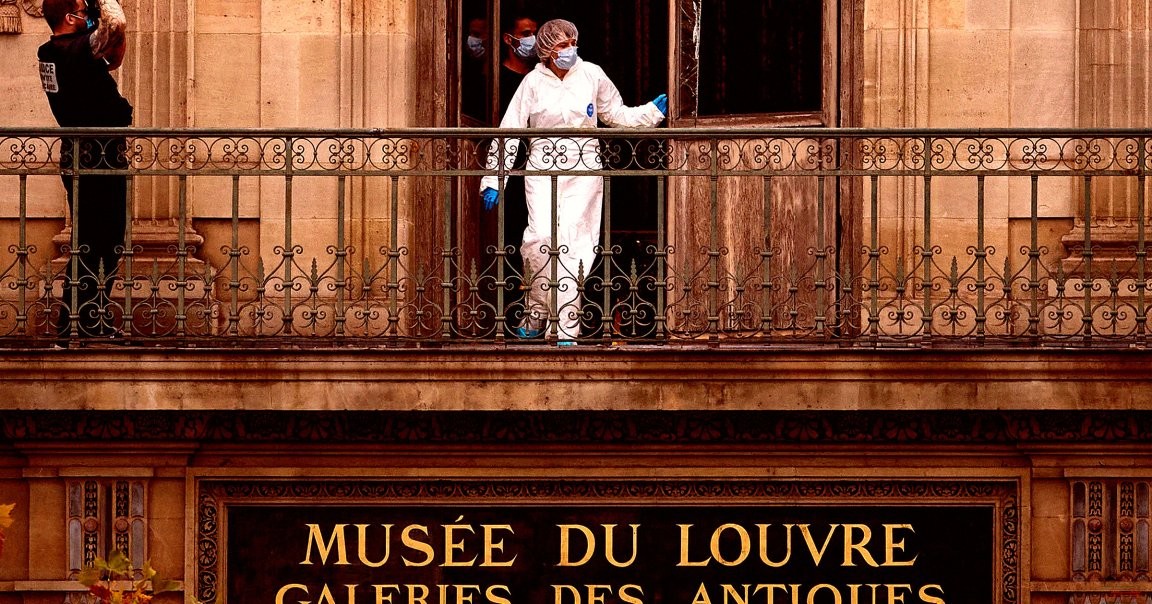

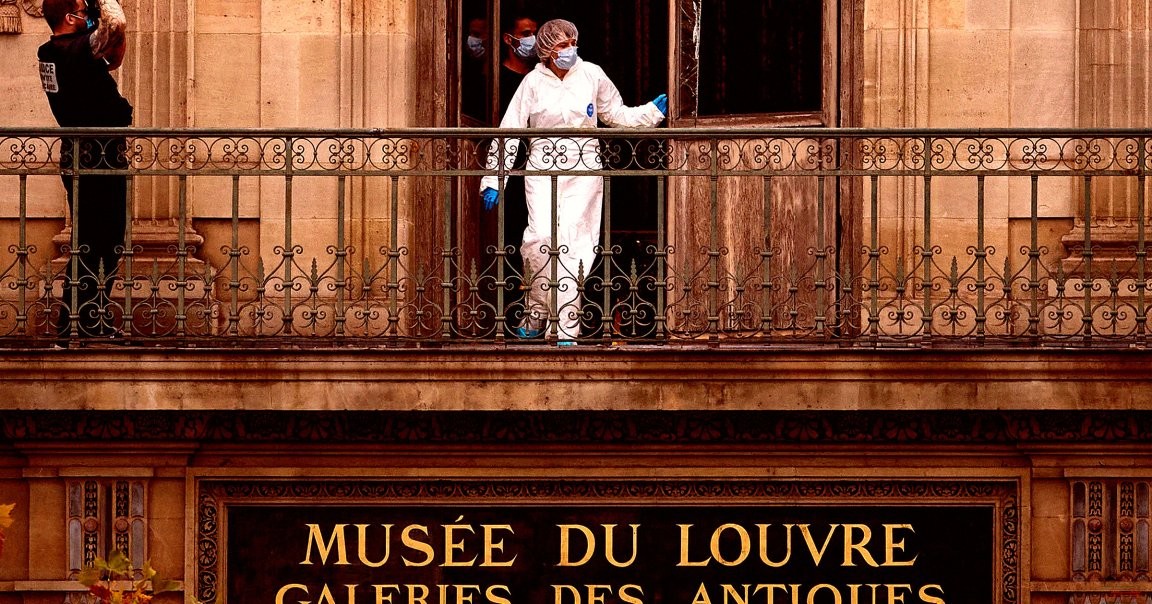

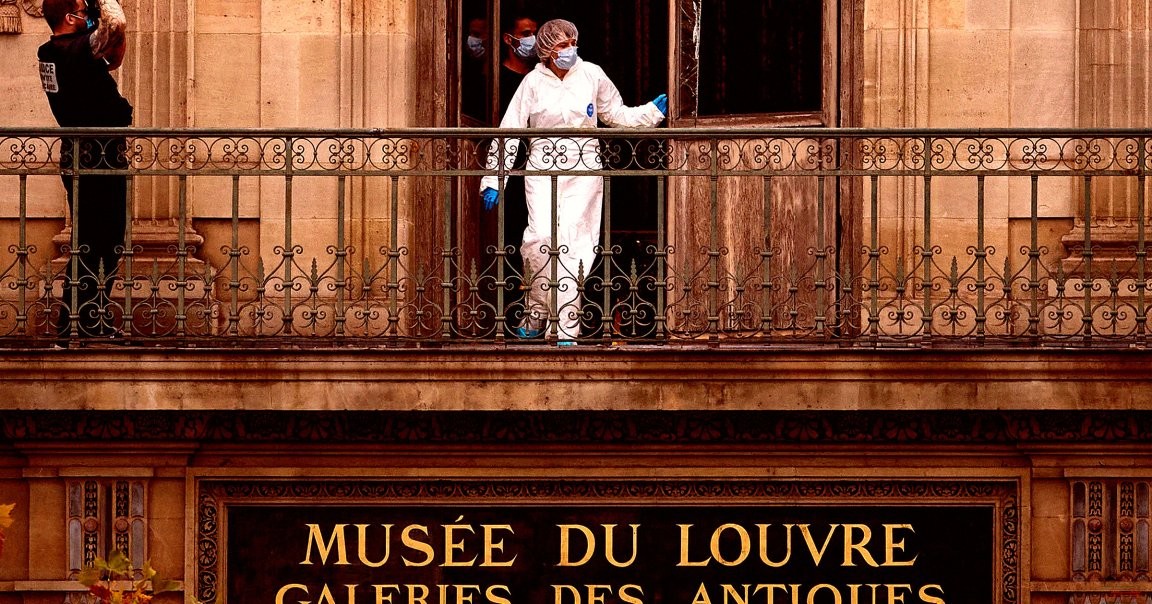

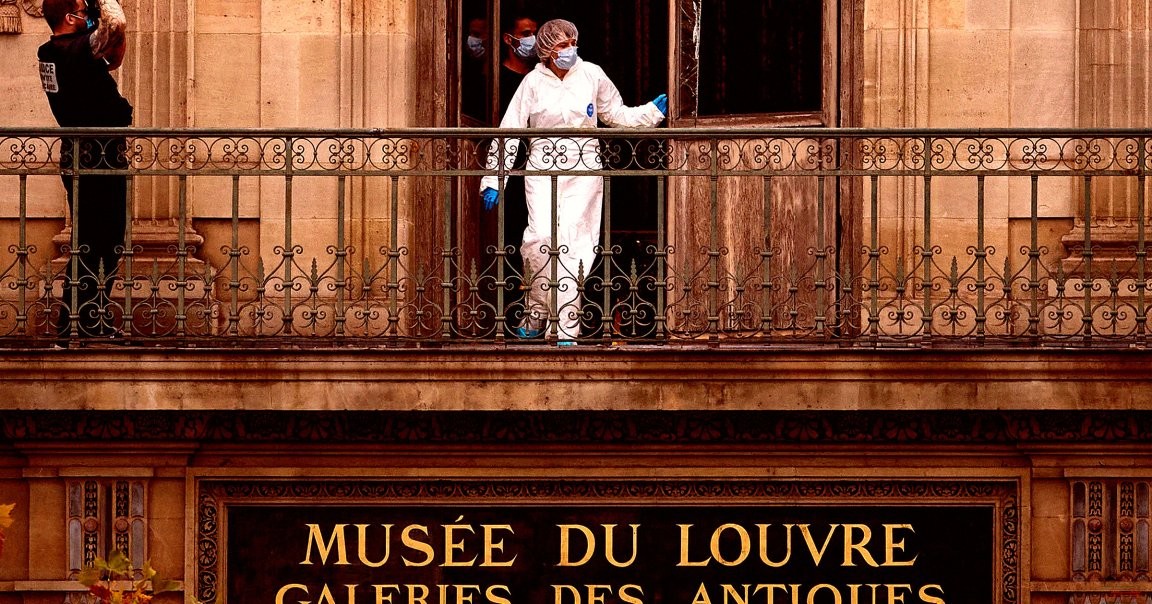

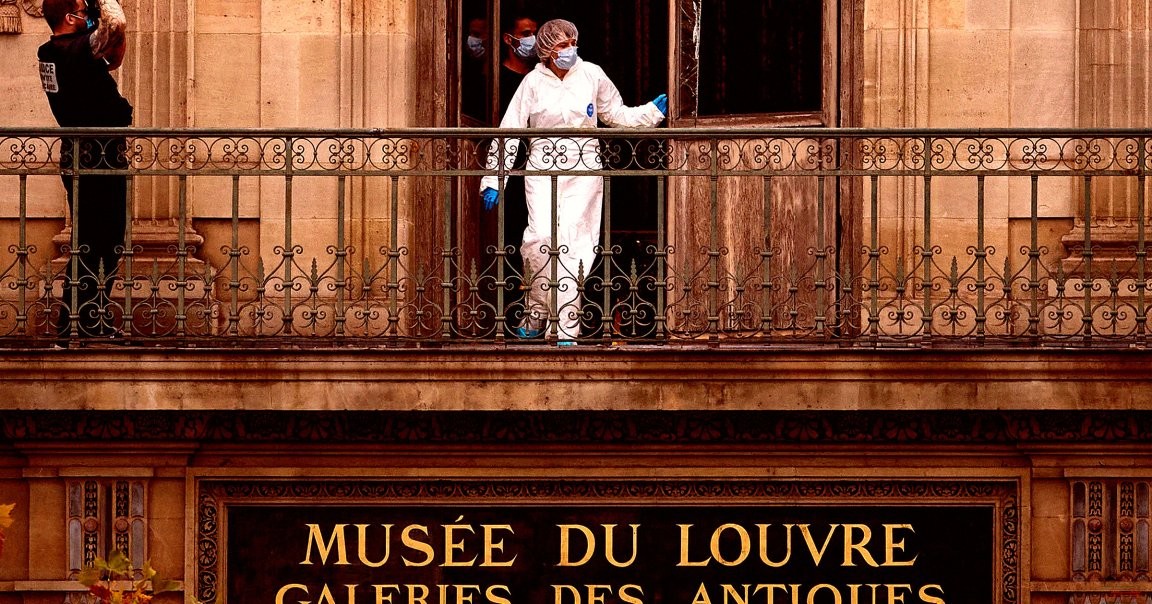

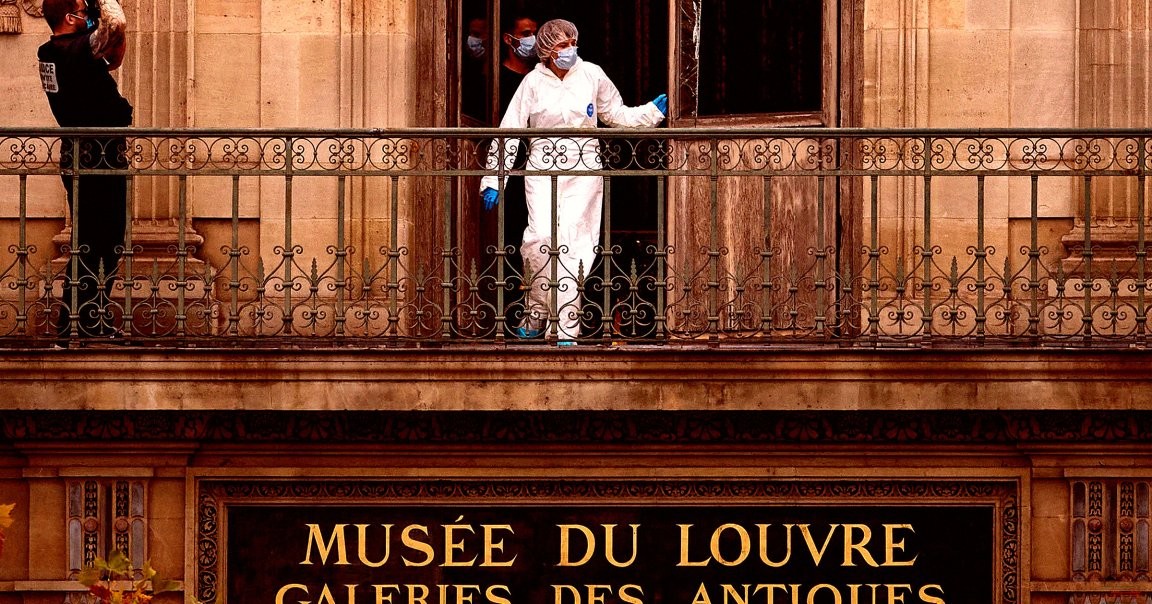

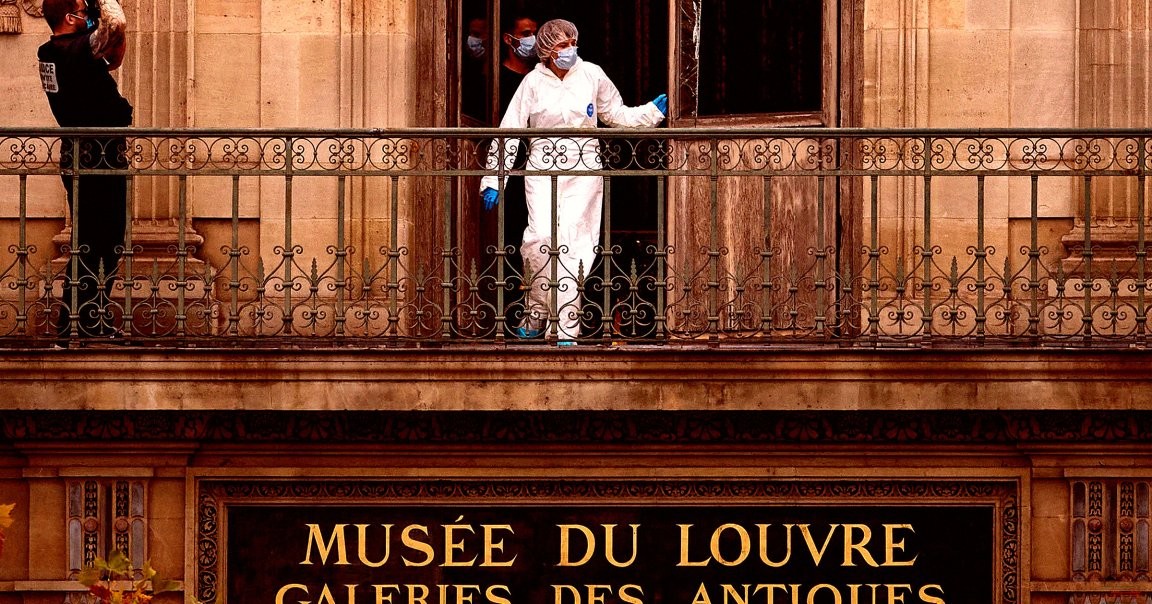

Am 19. Oktober nutzten Kriminelle eine auf dem Lastwagen montierte Leiter, um einen erstaunlichen Raub zu begehen: Sie verschafften sich Zugang zur Apollo‑Galerie des Louvre in Paris und stahlen Schmuck, der mit Diamanten und Saphiren besetzt war und einst dem Königshaus gehörte. Der Raub löste weithin Unglauben aus, besonders aufgrund der eher einfachen, low‑tech Herangehensweise der Täter. Wie konnte eine mechanische Hebevorrichtung es ihnen ermöglichen, in den Louvre einzubrechen, unbezahlbare Objekte zu stehlen und am helllichten Tag auf Motorrädern zu entkommen?

In This Article:

- Das Passwort für den Videoüberwachungsserver und die IT‑Überwachungslücke

- Französische Cybersecurity‑Agentur: Ein einfacher Zugriff auf das Überwachungsnetzwerk

- Die Kameras führten Aufnahmen des Einbruchs – dennoch fiel der Plan keineswegs auf

- Audit 2017: Schwerwiegende Mängel und schlecht verwalteter Besucherfluss

- Veraltete Systeme und Windows Server 2003

- Vier Verdächtige identifiziert – DNA am Tatort

- Weitere Einblicke in die Datensicherheit und der Autor

Das Passwort für den Videoüberwachungsserver und die IT‑Überwachungslücke

Wie Libération am Wochenende berichtete, deuten interne Dokumente, die bis ins Jahr 2014 zurückreichen, darauf hin, dass das Passwort für den Videoüberwachungsserver des Louvre war — wir machen keinen Scherz — „Louvre“. Ob das Passwort seither aktualisiert wurde, ist unklar, doch es bleibt eine enorme IT‑Überwachungslücke, die darauf hindeutet, dass das weltberühmte Museum möglicherweise ernsthafte Sicherheitsprobleme hat.

Französische Cybersecurity‑Agentur: Ein einfacher Zugriff auf das Überwachungsnetzwerk

Experten der französischen Cybersecurity‑Agentur schafften es seinerzeit mühelos, in das schlecht gesicherte Netzwerk einzudringen, die Videoüberwachung zu manipulieren und sogar zu ändern, wer Zugriff auf das System haben konnte.

Die Kameras führten Aufnahmen des Einbruchs – dennoch fiel der Plan keineswegs auf

Allerdings haben die Diebe vermutlich gar nicht versucht, sich in das Videoüberwachungsnetzwerk zu hacken, denn die Kameras des Museums zeichneten reichlich Aufnahmen davon auf, wie sie ins Gebäude eindrangen und mit Winkelschleifern Glasvitrinen aufschlugen, die den Schmuck schützten.

Audit 2017: Schwerwiegende Mängel und schlecht verwalteter Besucherfluss

Laut Libération kam in einem 40‑seitigen Audit des National Institute for Advanced Studies in Security and Justice (2017) der Louvre‑Sicherheit zu dem Schluss, dass sie „serious shortcomings“ und einen „poorly managed“ Besucherfluss aufwies. Das Institut stellte außerdem fest, dass Dächer leicht zugänglich waren, während das Museum gebaut wurde, und dass mit veralteten und fehlerhaften Sicherheitssystemen gearbeitet wurde.

Veraltete Systeme und Windows Server 2003

Die Dinge verbesserten sich in den letzten zehn Jahren nicht. Dokumente aus dem Jahr 2025 deuten darauf hin, dass der Louvre Sicherheitssoftware verwendete, die er 2003 gekauft hatte, und dass diese auf Hardware lief, die das längst veraltete Betriebssystem Windows Server 2003 nutzte.

Vier Verdächtige identifiziert – DNA am Tatort

Die Polizei hat inzwischen vier Verdächtige identifiziert, in einigen Fällen unter Nutzung von DNA, die am Tatort sichergestellt wurde. Ironischerweise berichtet CNN, keiner von ihnen habe eine Verbindung zu organisiertem Verbrechen — stattdessen scheinen es lokale Kleinkriminelle zu sein, die bereits eine Vorgeschichte von Raubüberfällen vorweisen können.

Weitere Einblicke in die Datensicherheit und der Autor

Weitere Informationen zur Datensicherheit: Programmierer, die KI einsetzen, schaffen deutlich offensichtliche Sicherheitsprobleme, wie Daten zeigen. Ich bin Senior Editor bei Futurism, wo ich über NASA und den privaten Weltraumsektor schreibe, sowie über Themen von SETI und künstlicher Intelligenz bis hin zu Technologie- und Medizinpolitik.